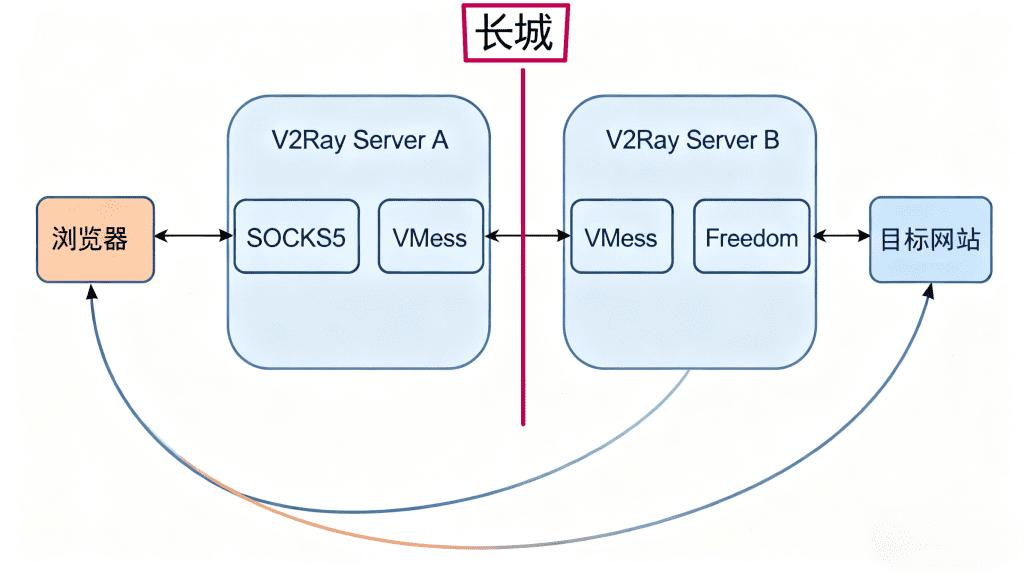

当前常见的科学上网协议(如 SS / SSR / VMess / VLESS / Trojan 等)表面上看起来各不相同,但它们的核心目标一致:在基础的 Socks5 代理协议 之上进行额外加密与混淆,使传输过程难以被识别和审查。

它们的基本流程可以概括为:

➤ 客户端生成原始流量(HTTP、HTTPS、TCP、UDP 等)

➤ 原始流量通过本地的 socks5 代理接口

➤ 协议对 socks5 的明文数据进行 加密、混淆、打包

➤ 将加密数据发送到远程节点服务器

➤ 节点服务器解密得到 明文 socks5 请求

➤ 再由节点代替用户访问实际的网站或服务

换句话说:只要解密完成,节点服务器看到的其实就是你真实的明文访问请求。

所有代理协议都无法绕过这一事实,但它们的目的并不是对节点隐藏,而是对路径中的审查者隐藏。

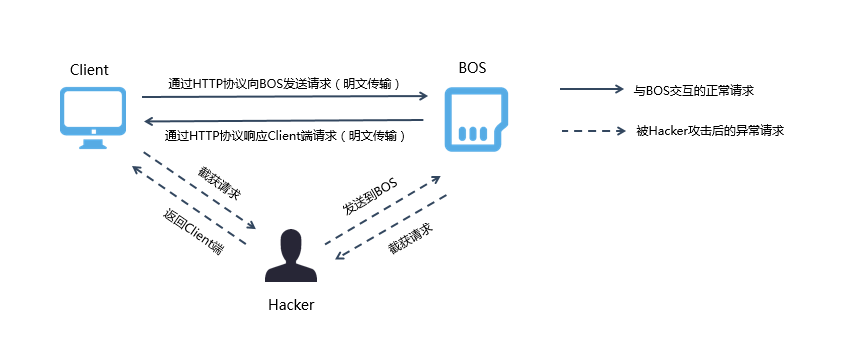

HTTP 是纯明文传输。 这意味着任何能截获你流量的角色(本地 WiFi、中间路由器、运营商、代理节点)都可以:

✔ 看到你访问的域名和 URL

✔ 看到你提交的表单内容(账号密码等)

✔ 修改你看到的网页内容(植入广告、跳转、恶意脚本)

✔ 在你不知情的情况下进行重定向

这也是为什么现代网站几乎全部切换到 HTTPS,因为 HTTP 基本形同裸奔。

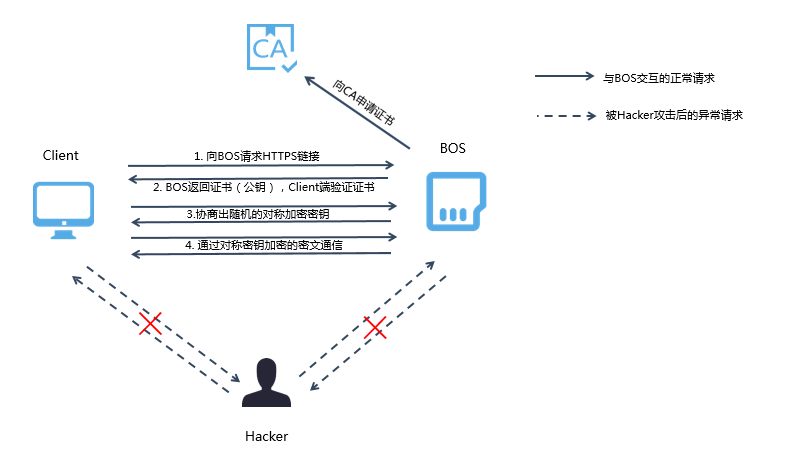

HTTPS 使用 TLS 加密协议,对内容进行端到端加密。

第三方只能看到你的访问域名(SNI),但无法看到:

✦ 你访问的具体页面

✦ 你的个人信息与表单内容

✦ 页面中的文本、图片、数据

✦ 你与服务器之间的具体交互

但有一个关键风险值得高度警惕:

⚠ 如果你的设备被安装了伪造的根证书,那么 HTTPS 会彻底失效,代理节点可以完全解密你所有的加密内容。

这就是所谓 “中间人攻击(MITM)”,安装证书等于把你的信任交给了攻击者。

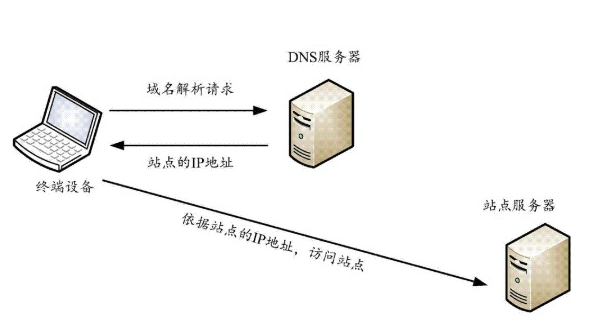

DNS 就像互联网的电话簿,用于把域名解析成 IP 地址。

如果 DNS 被劫持,会发生:

✔ HTTP 网站可被直接跳转到假网站

✔ 植入恶意脚本、广告、钓鱼页面

✔ 修改访问行为使你以为对方“网站坏了”

重要提示:

DNS 劫持无法直接劫持 HTTPS,但如果你输入网址时没有加 “https://”,浏览器会默认用 HTTP 访问第一跳,从而让攻击生效。

以下建议可以显著提升你的网络使用安全:

1、优先使用 非全局模式,国内可直连的尽量不走代理。

2、在 HTTP 网站上不要进行任何敏感行为(登录、支付、上传资料)。

3、绝对不要安装未知来源的根证书!

(这相当于把“解密权”交给对方。)

4、避免使用不透明的第三方 VPN/加速器,它们可能私自安装证书或注入流量。

5、定期检查系统证书链(尤其是 Windows、安卓)。

6、尽量使用 DNS over HTTPS / TLS,减少 DNS 劫持风险。

无论是收费节点还是免费节点,它们在“能否看到你明文请求”这一点上,其实并没有本质上的区别。

区别在于:

✔ 运营者是否可信 ✔ 是否滥用你的数据 ✔ 是否记录日志 ✔ 是否注重自身服务器安全

安全永远是一个相对概念。

曾经震撼全球的 OpenSSL 心脏出血(Heartbleed)漏洞 就让无数 HTTPS 网站瞬间失去保护,使得长达两年的加密数据被暴露。

技术在进步,攻击方法也在进步,我们所能做的只是尽可能降低风险。

No responses yet